كيفية دخول دارك ويب – ديب ويب ، الانترنت المظلم – مجرد كلمات أو أكثر؟ حسنًا ، برؤية كم منكم مهتم بسماع كل شيء عن عجائب الإنترنت المظلمة ، قررت إنشاء دليل الويب المظلم الصغير هذا. لذا ، إذا كنت تريد أن تتعلم كل شيء عن Tor Onion ، و Silk Road ، والعمليات الحكومية السرية ، والهادئة ، وكيفية الوصول إلى الويب المظلم ، بالطبع ، فقد وصلت إلى المكان الصحيح. مرحبا بكم في الظل يا أصدقائي! وسوف يكون لديك دليل.

ما هو دراك ويب على أي حال؟

من وجهة نظر فنية ، تحدد شبكة الويب الواضحة المحتوى الذي تمت فهرسته والزحف إليه وعرضه بواسطة محركات البحث المختلفة. لسوء الحظ ، يمثل الويب العام ما يقرب من 4 في المائة من الإنترنت. لذا ، إذا كانت شبكة الويب الواضحة عبارة عن جزء صغير جدًا من الإنترنت ، فماذا حدث للباقي.

تحذير تأكد من أن الرابط آمن! سينقر والداك وأصدقائك على أي رابط مريب ، لذا تأكد من حمايتهم.

ديب ويب vs دارك ويب

مرحبًا بك في الويب العميق او الديب ويب ، جزء الإنترنت الذي لم تتم فهرسته بواسطة محركات البحث. لا يوجد شيء مخيف في الويب العميق. يحتوي على أشياء مثل الأوراق البيضاء العلمية والسجلات الطبية والمعلومات المتعلقة بالضرائب واشتراكات PayPal وبيان الجيش وغير ذلك الكثير. على الرغم من أن الويب العميق يختبئ خلف نماذج HTTPS ، إلا أنه يمكن الوصول إلى محتوياته إذا كنت تعرف ما تبحث عنه.

يمكن الوصول إلى معظم مواقع الويب المستضافة على الدارك ويب على أساس بيانات الاعتماد. على سبيل المثال ، إذا كان لدى مقدم الرعاية الصحية موقع ويب قادر على عرض اختبارات الدم عبر الإنترنت ، فسيتم استضافة هذا القسم المحدد على شبكة الويب العميقة – لن تتم فهرسته بواسطة Google أو Bing ولا يمكن الوصول إليه إلا عبر كلمة المرور.

أوه ، لقد نسيت تقريبًا أن أذكر أن الويب العميق يمثل حوالي 90 بالمائة من إجمالي الإنترنت.

يتعلق الأمر بشبكة الويب الواضحة(الشبكه العامه مثل محرك بحث جوجل ويطلع عليها clear web) والويب العميق ( الويب العميق هو الديب ويب ).

ما هو الويب المظلم إذن؟ حسنًا ، إذا كانت شبكة الويب الواضحة هي BFF من Google والشبكة العميقة ، عاشقها السري ، فلا يمكن أن تكون الويب المظلم سوى التوأم الشرير أو الكرة الغريبة.

تمثل شبكة الدارك ويب 6 في المائة من الإنترنت ، وهي مزيج غريب للغاية – فمن ناحية ، إنها بالوعة ، ومكان التقاء لتجار المخدرات ، وقراصنة القبعة السوداء ، والقتلة ، ومهربي البشر. من ناحية أخرى ، نظرًا لطبيعته السرية (سأصل إلى ذلك في غضون ثوانٍ) ، فإن حظيرة الإنترنت هذه تعمل كحلقة وصل بين المنبوذين السياسيين والناس في العالم الحر. يتم استخدامه أيضًا من قِبل الأشخاص الذين يريدون إرسال نصائح مجهولة المصدر (المبلغين عن المخالفات).

تفضل المجموعتان شبكة الويب المظلمة نظرًا لقدرتها على جعل أي شخص وأي شيء غير مرئي. الخصوصية وإخفاء الهوية هي ما قد تعتبره القيم الأساسية للشبكة المظلمة. لا يوجد شيء مثل الخادم الأم الذي يستضيف شبكة الويب المظلمة بالكامل ، ولكن هناك مجموعة من الخوادم والعقد التي لا يمكن الوصول إليها إلا من خلال روابط من نوع البصل. إذن ، ما هؤلاء؟

المزيد عن Tor Onions متصفح تور

نظرًا لأن كل شيء لا مركزي على دارك ويب ، فلا توجد برامج زحف لتجميع المعلومات. حتى عناوين URL ، إذا تمكنا من تسميتها ، مختلفة تمامًا عما اعتدنا عليه.

على سبيل المثال ، إذا كنت ترغب في الوصول إلى موقع مثل YouTube ، فكل ما عليك فعله هو كتابة عنوان URL في شريط العناوين (مثل https://youtube.com) أو البحث عن موقع الويب باستخدام google.com. الآن ، على الويب المظلم ، سيتعين عليك معرفة عنوان URL الصحيح حتى آخر رقم عشري وحرف للوصول إليه. تحتوي جميع عناوين الويب المظلمة على سلاسل تبدو عشوائية تتكون من أرقام وحروف ، متبوعة بامتداد .onion.

مرة أخرى ، يجب ألا نغفل عن حقيقة أن الويب المظلم هو المكان الذي تحدث فيه معظم الأنشطة الإجرامية. كل التفاصيل الصغيرة القذرة التي سمعتها في الأخبار حول الويب المظلم صحيحة بشكل مؤلم.

هذا هو المكان الذي يأتي إليه المتسللون لشراء البيانات المسروقة من المستخدمين أو الشركات أو تقديم خدماتهم مقابل عملات البيتكوين أو أشكال أخرى من العملات المشفرة. أكثر من ذلك ، إذا كنت تجرؤ على الحفر بعمق كافٍ ، يمكنك الكشف عن أنشطة أخرى لرفع الشعر مثل الاتجار بالبشر أو استغلال الأطفال في المواد الإباحية أو التعذيب أو القتل عند الطلب.

بقعة صغيرة ساحرة ، أليس كذلك؟ حسنًا ، هذا هو المكان الذي نتجه إليه. الآن ، قبل أن تتمكن من الوصول إلى الويب المظلم ، هناك بعض الأشياء التي يجب عليك القيام بها ، من ناحية الأمان. مستعد؟ تعيين؟ يذهب!

خطوات دخول دارك ويب و ديب ويب

الخطوات الكامله لدخول الانترنت المظلم

- 1-قم بتنزيل برنامج الvpn اي برنامج مجاني ننصحك باستخدام 1.1.1.1 vpn.

- 2-قم بتنزيل متصفح تور على هاتف سوا كان اندرويد او ايفون كم يمكنك تنزيله على اجهزه الكمبيوتر

- 3-بعد التثبيت قم بفتح ال vpn وتشغيله

- 4-بعد تشغيل ال vpn قم بفتح متصفح تور

- 5-قم بدخول لمتصفح تور وقم بدخول http://xmh57jrzrnw6insl.onion/

- 6-انت الان في الدارك ويب قم بالبحث عن اي موضوع تريده مثل الغرف الحمرا ستجده صعبا بعض الشي في البداية

- 7-للمزيد من الشرح المفصل ومعرفه كل التفاصل ابقى معنا

# 1. قم بتثبيت VPN تعد خدمات VPN ضرورية عندما تحاول الوصول إلى الويب المظلم. لماذا؟ بسبب الذراع الطويلة للقانون بالطبع. من الناحية الفنية ، لك مطلق الحرية في تصفح طبقة الإنترنت هذه ، بشرط ألا تشارك في أي أنشطة غير قانونية. ومع ذلك ، اعتبر حكم صدر مؤخرًا عن المحكمة العليا الأمريكية أنه حتى التصفح العرضي للشبكة المظلمة يمكن أن يجعلك في الكثير من الماء الساخن.

هذا يعني أنه إذا اعترضت السلطات طلب اتصالك بالشبكة المظلمة ، فسيكون لديها سبب كافٍ لتفتيش منزلك ومصادرة الجهاز المستخدم للتصفح. لذا ، تفضل بنفسك وقم بتنزيل VPN قبل العبث على الويب المظلم. بحاجة الى اختيار يد واحدة؟ تحقق من هذا المقال الذي كتبه أحد زملائي لتضييق نطاق البحث.

# 2. قم بتثبيت متصفح ملائم القاعدة الأولى للويب المظلم – لا تستخدم أبدًا متصفحك الافتراضي للبحث عن أشياء على الشبكة المظلمة. تحتوي المتصفحات الشهيرة مثل Chrome أو Opera أو Firefox على تقنيات تتبع تجعلك مرئيًا جدًا على رادار السلطات. لذلك ، إذا كنت لا تزال على استعداد للقيام بذلك ، فإنني أوصيك بتنزيل Tor ، وهو متصفح البصل الأكثر أمانًا وسهولة في الاستخدام.

بالطبع ، هناك آخرون ممن قد يجادلون بأن تور تم صنعه من قبل الجيش للاتصال السري يجعله غير موثوق به ، ويتسم بالخصوصية لأنه يُعتقد أنه يتم مشاهدته. لن آخذ ذلك كأمر مسلم به ، ولكن ، مرة أخرى ، لا يوجد دخان بدون نار. الامر يرجع لك.

من Tor و VPNs والشياطين الأخرى على أي حال ، بالعودة إلى Tor – لماذا نستخدم هذا المتصفح المحدد على متصفح عادي؟ حسنًا ، هذه قصة طويلة نوعًا ما ، لكنها تستحق الرواية رغم ذلك. كما تعلم ، يتوسط المتصفح العادي بين طلب بحث المستخدم والموقع الذي سيتم الوصول إليه. عادة ، سوف يمر استفسارك عبر DNS الخاص بـ ISP ، والذي بدوره يستشير الموارد الأخرى لمساعدتك في الحصول على الإجابة التي كنت تبحث عنها.

الآن ، مع Tor ، يرتد طلب البحث حول مرحلات Tor متعددة قبل إكمال طلب البحث الخاص بك. ربما تتساءل عن ماهية مرحلات Tor. حسنًا ، ما نسميه الويب الواضح هو ، في الواقع ، تكتل من الخوادم ، والتي تُدار إما من قبل الشركات أو على أساس تطوعي.

ينطبق نفس المبدأ بشكل أو بآخر على ما نسميه الويب المظلم. نظرًا لأنه الجانب المظلم للإنترنت الذي نتعامل معه هنا ، تصبح السرية وعدم القدرة على التعقب متأصلين. وبالتالي ، المعلومات المخزنة على مرحلات Tor والتي يديرها متطوعون.

إذن ، ماذا يحدث عندما تريد الوصول إلى بصلة ويب داكنة؟ بادئ ذي بدء ، إذا اتبعت نصيحتي وقمت بتثبيت VPN ، فسيتم تشفير إشارة الأنفاق. هذا يعني أن مزود خدمة الإنترنت لن يكون لديه فكرة عما أنت على وشك البحث عنه. بالتأكيد ، لا يزال بإمكانه رؤية أنك تريد الوصول إلى عقدة Tor ، لكن بخلاف ذلك فهي أكثر إبهامًا من الخلد.

من هناك ، سيتم إعادة توجيهه إلى عقدة أخرى ثم عقدة أخرى. لماذا تفعل ذلك؟ لأسباب إخفاء الهوية ، بالطبع ؛ “لا توجد مسارات تنقل” تعني أنه لا توجد طريقة لشخص ما لتتبع الإشارة إليك.

لاتقم باستخدام تور او vpn بشكل منفصل

تهاني! لقد اتخذت للتو الخطوات الأولى في رحلة الويب المظلمة. ومع ذلك ، هناك بعض الاحتياطات الأخرى التي يجب عليك اتخاذها قبل أن تتمكن من فتح صندوق Pandora لعجائب الإنترنت المظلمة. العودة إلى Tor و VPN. لا يوجد إجماع واسع على أمان الويب المظلم.

ومع ذلك ، يميل الجميع إلى الاتفاق على أن استخدام Tor فقط لا يكفي. يعمل كلاهما (Tor و VPN) جنبًا إلى جنب ، وكما يحدث ، هناك عدة طرق لشق طريقك عبر الويب المظلم باستخدام هذا الثنائي الديناميكي. إليك ما تحتاج إلى معرفته.

الطريقة الأولى – Tor over VPN

يبدو تقنيًا جدًا ، أليس كذلك؟ حسنًا ، الأمر ليس بهذه التعقيد حقًا – إن استخدام طريقة Tor عبر VPN يعني الاتصال بخدمة VPN قبل استخدام متصفح Tor. يجب أن أقول إن هذه هي الطريقة الأكثر شيوعًا والأكثر أمانًا للوصول إلى روابط البصل ، ومن جانبي ، الزواج الذي تم في الجنة: Tor هو “مجهول” ممتاز ، بينما تحمي VPN خصوصيتك.

عند استخدام هذه الطريقة ، سيقوم Tor بتشفير طلبك ، والذي سيمر عبر مزود خدمة الإنترنت الخاص بك دون عوائق. من هناك ، سوف يمر عبر خادم VPN يخفي عنوان IP الخاص بك ويمسح علامات المواقع الجغرافية والعناصر الأخرى التي قد تستخدمها حكومتك أو مزود خدمة الإنترنت لتتبع الطلب.

الخطوة التالية – سيتم تحويل طلبك إلى إشارة دخول Tor والتي بدورها تنتقل إلى مرحلات Tor واحدة أو أكثر. من هناك ، تحصل على مقلاع للعديد من عقد خروج Tor. بعد ذلك ، سيتم مطابقة طلبك مع موقع الويب المناسب. صعب ولكنه فعال ؛ هذا هو السبب ، إلى حد بعيد ، أفضل طريقة للوصول إلى محتوى الويب المظلم.

مميزات استخدام Tor عبر VPN:

- لا يتم تخزين سجلات الجلسات (البيانات الوصفية ، عنوان IP).

- حركة المرور مشفرة بالكامل.

سلبيات):

- لا يوفر حماية ضد عقد خروج Tor الضارة.

الطريقة الثانية – VPN عبر Tor

ليست آمنة للغاية ، لكنها لا تزال صالحة للاستخدام. تذكر كيف يعمل Tor فرن VPN؟ حسنًا ، VPN عبر Tor هو العكس تمامًا – بدلاً من المرور عبر VPN أولاً ، تمر الإشارة عبر شبكة Tor ، قبل المرور عبر VPN. لماذا هذه الطريقة لا تحظى بشعبية كبيرة؟ لأنه ليس آمنًا مثل Tor عبر VPN.

إذا مرت الإشارة عبر شبكة Tor أولاً ، فسيكون مزود خدمة الإنترنت لديك قادرًا على رؤية أنك تحاول الاتصال بعقدة Tor. على الرغم من أنه لا ينبغي لأحد أن يدق عينيك لمجرد أنك تحاول الوصول إلى الويب المظلم ، ضع في اعتبارك أنه في بعض البلدان ، مثل الولايات المتحدة ، حتى مجرد غزوة بسيطة يمكن أن تسبب لك المشاكل.

محترفو استخدام VPN عبر Tor:

- رائع إذا كنت تثق في مزود خدمة الإنترنت الخاص بك ، ولكن ليس مزود VPN.

- يمكن تجاوز عقد Tor المحظورة.

سلبيات):

- يمكن لمزود خدمة الإنترنت رؤيتك تحاول الوصول إلى محتوى تور.

- عرضة لهجمات التوقيت من طرف إلى طرف.

الآن ، إذا كنت تريد أن ترى ما يكمن في الزوايا المظلمة للإنترنت ولكنك لا تثق حقًا في Tor ، فهناك بدائل. هنا اثنان منهم:

- I2P – حماية خصوصية رائعة ويمكنه الوصول إلى روابط البصل المخفية.

- Matrix.org – مشروع مفتوح المصدر تمامًا مثل Tor. عظيم لنقل بيانات إنترنت الأشياء ، والدردشات ، وإشارات WebRTC.

- Orbot – أساسًا Tor لنظام الاندرويد.

- متصفح Globus Secure – بديل Tor المدفوع. مدعوم من VPN. يسمح للمستخدمين بتحديد الموقع الجغرافي المفضل. إذا كنت تريد أن تأخذها في جولة ، فإن Globus تتميز بفترة تجريبية مدتها خمسة أيام.

- Comodo Ice Dragon – Firefox offspin. توظف العديد من وسائل الحماية من البرامج الضارة. مشروع مفتوح المصدر.

- FreeNet – مشروع مفتوح المصدر. استخدم تقنيات التصفح المجهول Darknet و OpenNet.

# 3. قم بتثبيت VM أو نظام تشغيل وهمي

أوصي بشدة بالتصفح على الويب المظلم باستخدام برنامج الجهاز الظاهري بدلاً من Windows المثبت محليًا. لماذا؟ لأنه من الأسهل احتواء البرامج الضارة في بيئة افتراضية يمكن التحكم فيها بشكل كامل.

إنه مثل تلك الأفلام حيث يجري الأطباء تجارب على سلالات فيروسية قاتلة من خلف حاوية زجاجية آمنة. وكما يحدث ، هناك الكثير من الأجهزة الافتراضية للاختيار من بينها: Oracle VM Virtualbox و VMware Fusion و Workstations و QEMU و Red Hat Virtualization و Microsoft Hyper-V و Citrix XenServer و Xen Project ، على سبيل المثال لا الحصر.

الآن ، إذا كنت تريد حقًا إخراج أجهزة التخزين المادية من المعادلة ، فيمكنك استخدام ما أحب أن أسميه نظام التشغيل القابل للتصرف – سهل النشر والتخلص منه إذا واجهت أي مشكلة بالصدفة. كل ما ستحتاجه هو محرك أقراص مصغر سعة 8 جيجابايت ، وحزمة تثبيت ، وبضع دقائق لتشغيل الأشياء وتشغيلها.

إذن كيف تدخل الى الدراك ويب ؟

هل تم تثبيت Tor وتكوينه؟ رائعة! أطلق النار ودعونا نتصفح. للوهلة الأولى ، لا يبدو Tor مختلفًا عن متصفحك العادي – فهو يحتوي على شريط بحث ، والكثير من أيقونات التشغيل السريع ، وأيقونة البصل المقشرة تظهر في منتصف الشاشة. إذن ، ماذا الآن؟ حسنًا ، لنبدأ صغيرًا.

على الرغم من أن المحتوى الموجود على الويب المظلم ليس “مفهرسًا” مقارنة بالمحتوى الموجود على شبكة الويب الواضحة ، فلا يزال بإمكانك استخدام محركات البحث للعثور على الأشياء. يعد Hidden Wiki و Grams من الأوزان الثقيلة هنا.

ياي ، الآن وجدت كل ما يتوق إليه قلبي. ليس تمامًا: نظرًا لأن الويب المظلم يعتمد على الخصوصية وإخفاء الهوية ، فإن محركات البحث مثل Wiki و Grams كثيرًا ما تعرض نتائج خاطئة. لا يهم – جيد أم لا ، فإن Hidden Wiki هو مكان رائع لبدء الاستكشاف.

The Hidden Wiki & Co.

فكر في Hidden Wiki باعتباره التوأم الشرير لـ Wikipedia – يبدو متشابهًا إلى حد ما ، ولكنه يحتوي على روابط لمختلف فئات الويب المظلمة: اختيارات المحرر ، والتطوع ، ونقاط التعريف ، والخدمات المالية ، والخدمات التجارية ، والبريد الإلكتروني / الرسائل ، والمخدرات (نعم ، إنها صفقة حقيقية) ، والمدونات والمقالات ، ومقدمي الاستضافة ، وخدمات القرصنة ، وراديو darknet (لا شيء مظلل بشأن ذلك ؛ فقط بعض الألحان الإلكترونية الغريبة ، وأحيانًا ، القليل من موسيقى الجاز) ، الأدب (معظمها موارد عن القرصنة ، الأخلاقية والقبعة السوداء) .

يمكنك أيضًا العثور هنا على روابط سريعة للأشياء التي تجعل شبكة الإنترنت المظلمة سوداء قاتمة: القتلة المتعاقدون أو الاغتصاب أو التعذيب أو القتل عند الطلب ، والمواد الإباحية للأطفال.

لحسن الحظ ، في Hidden Wiki ، يتبع كل موقع وصف موجز حتى يعرف المستخدم ما يمكن توقعه (أو لا يتوقعه). نصيحتي لك هي الالتزام باختيار المحرر. يمكنك أيضًا إلقاء نظرة على قسم المدونات والمقالات إذا كنت ترغب في العثور على بعض موارد الترميز الأنيقة.

إذا كنت تشعر بالدردشة ، فيمكنك دائمًا الوصول إلى غرفة الدردشة. تصلك خدمات مثل Random Chat بأشخاص عشوائيين باستخدام نفس الخدمة. ما يحدث بعد ذلك كله لك.

يجب عليك الابتعاد عن كل شيء يسمى “إباحي” ، “خدمات سرقة البطاقات” ، “اختراق PayPal” ، “الأسلحة النارية” ، “المعرفات وجوازات السفر الحقيقية المزيفة”. صدقني – هناك الكثير لتتجول فيه وكل واحد منهم يخضع للمراقبة ، ناهيك عن حقيقة أنك ستتعرض لبعض الأشياء التي ستجعلك بالتأكيد تأخذ عدة حمامات باردة.

الويكي المخفي ليس محرك البحث الوحيد على الإنترنت. فيما يلي بعض البدائل في حالة مللت من Wiki.

DuckDuckGo – متاح أيضًا على شبكة الويب الواضحة. أفضل شيء في DuckDuckGo هو أنه لا يتتبع عمليات البحث التي تجريها. يمكن للمرء أن يقول إنه Google of the dark web.

Torch – يعتبر أول محرك بحث ويب مظلم ، يضم Torch قاعدة بيانات تضم عدة ملايين من روابط البصل. يعمل تمامًا مثل Yelp. حتى أنه يأتي مع توصيات ، على الرغم من أن معظمها يلحق بمواقع الويب مثل طريق الحرير سيئ السمعة. WWW Virtual Library – إذا كان Torch و Hidden Wiki قديمًا ، فإن المكتبة الافتراضية ثلاثية W هي Cthulhu ؛ كما في الإله الأكبر لمحركات البحث. والأفضل من ذلك هو حقيقة أن مكتبة WWW الافتراضية تحتوي على معلومات تعود إلى بداية الإنترنت: سجلات ومستندات وصور وكل شيء بينهما.

Wiki المخفية غير الخاضعة للرقابة – هل تعتقد أن Hidden Wiki العادية سيئة؟ انتظر حتى ترى النسخة غير الخاضعة للرقابة. كما يوحي الاسم ، فإنه يؤكد على الأنشطة غير القانونية للغاية مثل الاتجار بالبشر والمخدرات والمواد الإباحية التي حدثت بشكل خاطئ وأشياء أخرى تتفاقم في الزوايا المظلمة للعقل البشري.

ParaZite – هل تعرف “هل تريد أن تصبح محظوظًا؟” زر في محرك بحث جوجل؟ الشخص الذي يأخذك إلى موقع ويب عشوائي واضح؟ حسنًا ، ParaZite يفعل نفس الشيء. بالتأكيد ، يمكنك استخدامه مثل أي محرك بحث عادي ، ولكن إذا كنت تشعر بالفضول ، يمكنك أيضًا تجربة ميزة “الشعور (غير محظوظ)”. تابع بحذر واستعد لإخراج محرك البحث وإشعاله.

خدمات تجارية

صدق أو لا تصدق ، شبكة الويب المظلمة بها متاجر عبر الإنترنت. لا ، لا يبيعون جميعًا المخدرات أو الأسلحة النارية. ويقال إن بعضها شرعي ولديها صفقات كبيرة. على سبيل المثال ، إذا كنت ترغب في شراء جهاز كمبيوتر محمول أو هاتف ذكي ، فيمكنك تجربة حظك في أحد هذه المتاجر. بالطبع ، جميع المعاملات مجهولة المصدر ومدفوعة بالبيتكوين. بالتأكيد ، يمكنك استخدام العملات المشفرة الأخرى إذا لم تكن Bitcoin هي كوب الشاي الذي تفضله.

تكمن المشكلة الرئيسية في هذه المواقع في أن نسبة 50 في المائة الهائلة مزيفة ، ولا توجد طريقة للتأكد مما إذا كانت ستسلم أم لا. بالمناسبة ، معظم خدمات الشحن.

بالطبع ، لا يمكنك استخدام عنوان منزلك في عمليات التسليم المظلمة على الويب ، ولكن يبدو أنه يمكنهم الشحن إلى جميع أنحاء العالم ، باستثناء بعض دول الشرق الأوسط وكوريا الشمالية. لأقول لك الحقيقة ، لقد أغرتني شراء Samsung Galaxy S10 Plus ؛ كان فقط 250 دولارًا. نصيحتي: انظر ، لكن لا تلمس (اشتر).

فيما يلي بعض الخدمات التجارية التي يمكنك التحقق منها أثناء تصفح الويب المظلم:

- CStore – أي نوع من الإلكترونيات. يمكنك إجراء عمليات شراء بالعملات المشفرة أو بطاقات الهدايا. حتى أنهم يقبلون الضمان الكامل.

- Apple Palace – كل شيء من Apple: أجهزة الكمبيوتر المحمولة وأجهزة الكمبيوتر المكتبية والهواتف والملحقات. كل ذلك بأسعار منخفضة يبعث على السخرية.

- EuroGuns – الاسم يقول كل شيء: البنادق المباعة في السوق الأوروبية. يتفاخر موقع الويب بأنه تاجر السلاح الأول في أوروبا.

- Kamagra for Bitcoins – إذا لم يعد ذراع الرافعة الخاص بك يعمل ، فيمكنك تجربة Kamagra ، وهي الويب المظلم والإصدار الرخيص من الفياجرا.

- الذهب والألماس – يقدم الموقع ألماسًا وذهبًا “حقيقيًا”. (غير) لحسن الحظ ، فهي تشحن فقط إلى ألمانيا والولايات المتحدة.

- PirateSec – قراصنة شرعيون ، في خدمتكم! جوازات السفر المزيفة – أعتقد أنها تشرح نفسها بنفسها.

- جنسية الولايات المتحدة من SOL – تبيع الجنسية الأمريكية ؛ إذهب واستنتج.

- العصابات الرقمية – أكثر طريقة عصابة لاختراق جهاز كمبيوتر شخص ما. على ما يبدو ، هؤلاء هم قراصنة Ronin الذين يمكن توظيفهم لارتكاب عمليات استغلال واختراق الويب واسترداد كلمة المرور والتجسس لجميع الأغراض.

- خدمات الهوية البصلية – خصومات صيفية لبطاقات الهوية وجوازات السفر. Bitcoins فقط.

مزودات البريد الإلكتروني

تذكر دائمًا أن الويب المظلم هو مجتمع يركز على الناس. لذلك ، من الطبيعي أن تجد طرقًا للبقاء على اتصال بأصدقائك و / أو عملائك في darknet. هناك العديد من خدمات البريد الإلكتروني والمراسلة الفورية التي يمكنك استخدامها ، ويوصى بشدة باختيار واحدة إذا كنت تريد تصعيد لعبة الويب المظلمة.

فيما يتعلق بالوظائف ، لا أعتقد أن هناك الكثير من الاختلافات بين خدمات IMAP و POP3 و SMT العادية والأشياء التي يمكنك استخدامها للتواصل على الويب المظلم. لنبدأ مع عملاء البريد الإلكتروني.

secMail – خدمة بريد إلكتروني كاملة. تصميم بسيط للغاية: يمكنك إنشاء رسائل بريد إلكتروني وإرسالها واستلامها. كل الأشياء الرائعة المتعلقة بعميل البريد الإلكتروني ، باستثناء التتبع والتنصت ومشكلات الخصوصية الأخرى.

Lelantos- خدمة البريد الإلكتروني للدفع مقابل الاستخدام. ميزات أمان وخصوصية رائعة ، ولكنها تحتوي على أحد أكثر أشكال التسجيل غير الموثوق بها والتي يمكن تجاوزها. المضي قدما على مسؤوليتك الخاصة.

Mail2Tor – خدمة بريد إلكتروني مجانية تعمل ، كما ورد ، على شبكة الويب المظلمة والواضحة. Guerilla Mail – ينشئ عنوان بريد إلكتروني يمكن التخلص منه.

AnonInbox – عميل بريد إلكتروني مدفوع للاستخدام. يدعم IMAP و SMTP و POP3 ؛ يتقاضى حوالي 0.1 BTC سنويًا.

Protonmail – لديه اشتراكات مدفوعة ومجانية. تفتخر بتقنية البريد الإلكتروني المشفرة بالمتصفح.

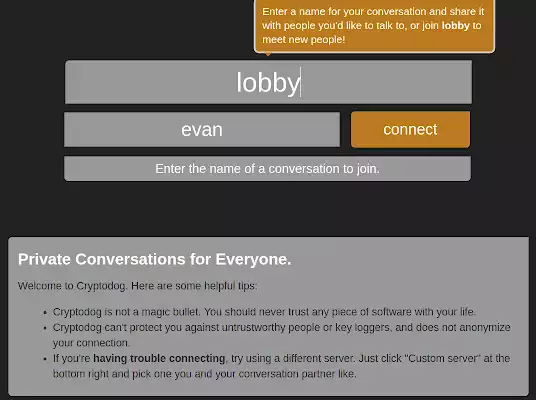

الدردشة \ وسائل التواصل الاجتماعي

حق. دعنا نتحدث الآن عن وسائل التواصل الاجتماعي والمراسلة الفورية. صدق أو لا تصدق ، يحتوي Facebook على Zuckerberg على نسخة مظلمة. يتم استخدامه في الغالب للتواصل السري وتقديم نصائح مجهولة وأشياء من هذا القبيل.

بالتأكيد ، إنه ليس آمنًا مثل إصدار الويب الواضح ، ولكنه موجود وقانوني تمامًا للاستخدام. لا يعد Hidden Facebook عميل الوسائط الاجتماعية الوحيد على الويب المظلم. تحقق من القائمة أدناه للتعرف على “أهم” عملاء الويب المظلم.

BlackBook – يعمل إلى حد كبير بنفس طريقة Facebook: يمكنك الدردشة وإرسال الصور وطلبات الأصدقاء ونشر تحديثات الحالة والانضمام إلى المجموعات. على الرغم من التنافس وجهاً لوجه مع Facebook Onion ، فإن BlackBook عرضة للقرصنة. وبحسب ما ورد ، تم تعطيل العميل مرتين على الأقل في عام 2018.

Torbook – يشبه إلى حد بعيد BlackBook. يدعي البعض أن كلاهما نهض في نفس الوقت تقريبًا ، على الرغم من عدم معرفة المبدعين لبعضهم البعض. The Campfire – اجتمعوا حول نار المخيم ، أيها الناس للاستماع إلى قصة الحكايات. الاسم موحٍ إلى حد ما – غرفة دردشة كبيرة ؛ يمكن للجميع الانضمام ، ويمكن أن تكون الموضوعات أي شيء من أحدث الاتجاهات في صناعة الموسيقى إلى كيفية إخفاء جسم الإنسان.

الصفحة الرئيسية لـ Lucky Eddie’s – غرفة دردشة مكتوبة تحتوي على أحد أكثر أنظمة تحميل الملفات كفاءة على الويب المظلم. تمامًا مثل أي تطبيق مراسلة فورية ، يمكنك إرسال الرسائل أو استقبالها والانضمام إلى مجموعات أو إنشائها وإرسال الملفات.

الدردشة مع الغرباء – فكر في Omegle ، ولكن على الويب المظلم. ما عليك سوى تشغيل العميل والاتصال بغرفة الدردشة ، وهذا كل شيء. لا يمكنك إرسال أو استقبال الملفات. ومع ذلك ، إذا كنت محظوظًا ، فربما يمكنك المشاركة في محادثة متألقة.

مجموعات الصحافة والدعوة

كما ذكرتُ سابقًا ، فإن الويب المظلم ليس مجرد مكان للعذاب الأبدي ، يعج بتجار المخدرات ، وتجار البشر ، وقاتل قاتل محترف. كما يتم استخدامه أيضًا من قبل الصحفيين وأعضاء مجموعات الدعوة واللاجئين السياسيين المختبئين. رويترز ، فوكس ، إن بي سي ، سي إن إن – جميعها تحتفظ بقنوات ويب مظلمة مفتوحة لتلقي نصائح مجهولة من المبلغين عن المخالفات.

تحصد مجموعات المناصرة أيضًا مزايا الشبكة المظلمة لأن مصطلح الرقابة هنا شائع مثل HTTPS. وأخيرًا ، لدينا منبوذون سياسيون ، ولاجئون ، وأشخاص يريدون التواصل مع العالم الخارجي ، كونهم من بلد استبدادي يقمع كل وسائل الاتصال والمعلومات.

بالطبع ، هناك رعاياهم العاديون الذين سيعبدون أي شيء من لوسيفر إلى وحش السباغيتي الطائر.

إذا كنت مهتمًا بالصحفي التخريبي ، فإليك بعض المواقع التي يمكنك محاولة زيارتها:

- Soylent News – مجمع أخبار الشبكة المظلمة العابرة للطيف. تتميز بالمنتديات التي يديرها مشرف الموقع والتي يمكنك تقديم التعليقات عليها. يمكنك أيضًا المشاركة إما عن طريق إرسال النصائح أو كتابة الأخبار.

- ProPublica – تاريخيًا ، كانت ProPublica أول منفذ إخباري رئيسي يتميز جيدًا ، وهو منفذ شبكة مظلمة. من خلال نشاط امتد لما يقرب من أربع سنوات ، تمكنت ProPublica من فضح انتهاكات السلطة وتفجير الغطاء عن الأنشطة السرية التي تقوم بها المؤسسات الحكومية. على الرغم من صغر سنه مقارنة بمنافذ الأخبار المظلمة الأخرى ، فقد تمت مكافأة عمل ProPublica بخمس جوائز بوليتزر للكتابة الروائية ، وآخرها مُنحت لهانا درير ، الصحفية الاستقصائية التي غطت عصابات لوس أنجلوس.

المزيد عن كيفية البقاء بأمان على الويب المظلم لقد مررنا بالفعل بشبكات VPN ، وإخفاء هوية متصفحات الويب ، وأنظمة التشغيل التي يمكن التخلص منها ، لذلك لن أزعج نفسي بتذكيرك بها. إليك بعض الأشياء الأخرى التي يمكنك تجربتها لتعزيز أمنك.

1. تصغير نافذة تصفح Tor أو تغيير حجمها يبدو نوعا ما ، أليس كذلك؟ حسنًا ، هناك سبب يوصى بالتصفح باستخدام نافذة مصغرة أو معاد قياسها – يمكن تتبعك استنادًا إلى أبعاد النافذة النشطة (نعم ، يمكنهم فعل ذلك). لذا ، اعمل معروفاً لنفسك وأعد تغيير حجم نافذة Tor هذه بقدر ما تستطيع قبل المتابعة.

2. قم بضبط إعدادات الأمان يحتوي Tor على شريط تمرير مدمج يتيح لك ضبط مستوى الأمان. فقط اضغط على أيقونة البصلة واختر إعدادات الأمان. اضبط شريط التمرير حتى يشير المؤشر إلى الأكثر أمانًا. هذا يعني أنه سيتم تعطيل JavaScript افتراضيًا في كل موقع ويب ولن يتم عرض بعض الرموز والصور.

3. لا تستخدم بطاقة الائتمان والخصم مطلقًا في عمليات الشراء سأذهب إلى أبعد من ذلك وأقول ابتعد عن متاجر الشبكة المظلمة. ربما يكون بعضها شرعيًا ، لكن هل أنت على استعداد حقًا لاغتنام هذه الفرصة؟ ومع ذلك ، إذا كنت ترغب حقًا في شراء هاتف جديد أو كان الله يعلم أي شيء ، فإنني أنصحك بالالتزام بعملة البيتكوين أو عملة التشفير المفضلة لديك. استخدام بطاقات الائتمان أو الخصم لهذا النوع من الأشياء يشبه رسم نقطة كبيرة على حسابك المصرفي أثناء الصراخ: “تعال إلى هنا وخذ أموالي.”

4. إغلاق ذيول بعد الانتهاء من الجلسة عندما تنتهي من تصفح الإنترنت أو التسوق على الويب المظلم ، لا تنسَ إغلاق Tails. تتمثل الميزة الرئيسية لاستخدام نظام تشغيل مباشر مثل Tails في أنه عند إيقاف التشغيل ، يمسح نظام التشغيل نفسه من محرك الإبهام الذي قمت بتثبيته. لهذا السبب ليس من الجيد أبدًا نسخ Tails على DVD.

5. لا تلصق أنفك في مكان لا ينتمي إليه نصيحة مفيدة في الحياة ، لكنها أكثر قيمة عندما يتعلق الأمر بالشبكة المظلمة. ضع في اعتبارك أن العديد من المنظمات الإجرامية تستخدم الويب المظلم للتواصل أو بيع البضائع. بعض هذه القنوات تحت المراقبة. قد ينتهي بك الأمر في منتصف مراقبة قد تصبح قبيحة. لذا ، إذا كان موقع الويب يبدو مريبًا ، فأغلق علامة التبويب وانس أمره.

الخاتمة

هذا هو المكان الذي أنزل منه – لقد كانت رحلة طويلة وآمل أن أكون قد تمكنت على الأقل من تغيير وجهة نظرك على الويب المظلم. لذلك ، لتختتمها بشكل لطيف ومحكم ، تذكر اتخاذ جميع الاحتياطات اللازمة ، والامتناع عن استخدام بطاقة الخصم أو الائتمان الخاصة بك ، والابتعاد عن المجموعات المشكوك فيها ، والاستمتاع أثناء تواجدك فيها. كما هو الحال دائمًا ، شارك موضوعنا على مواقع التواصل الاجتماعيه لدعمنا لتقديم ماهو افضل دئما وشكرا.